Warum ich es gebaut habe

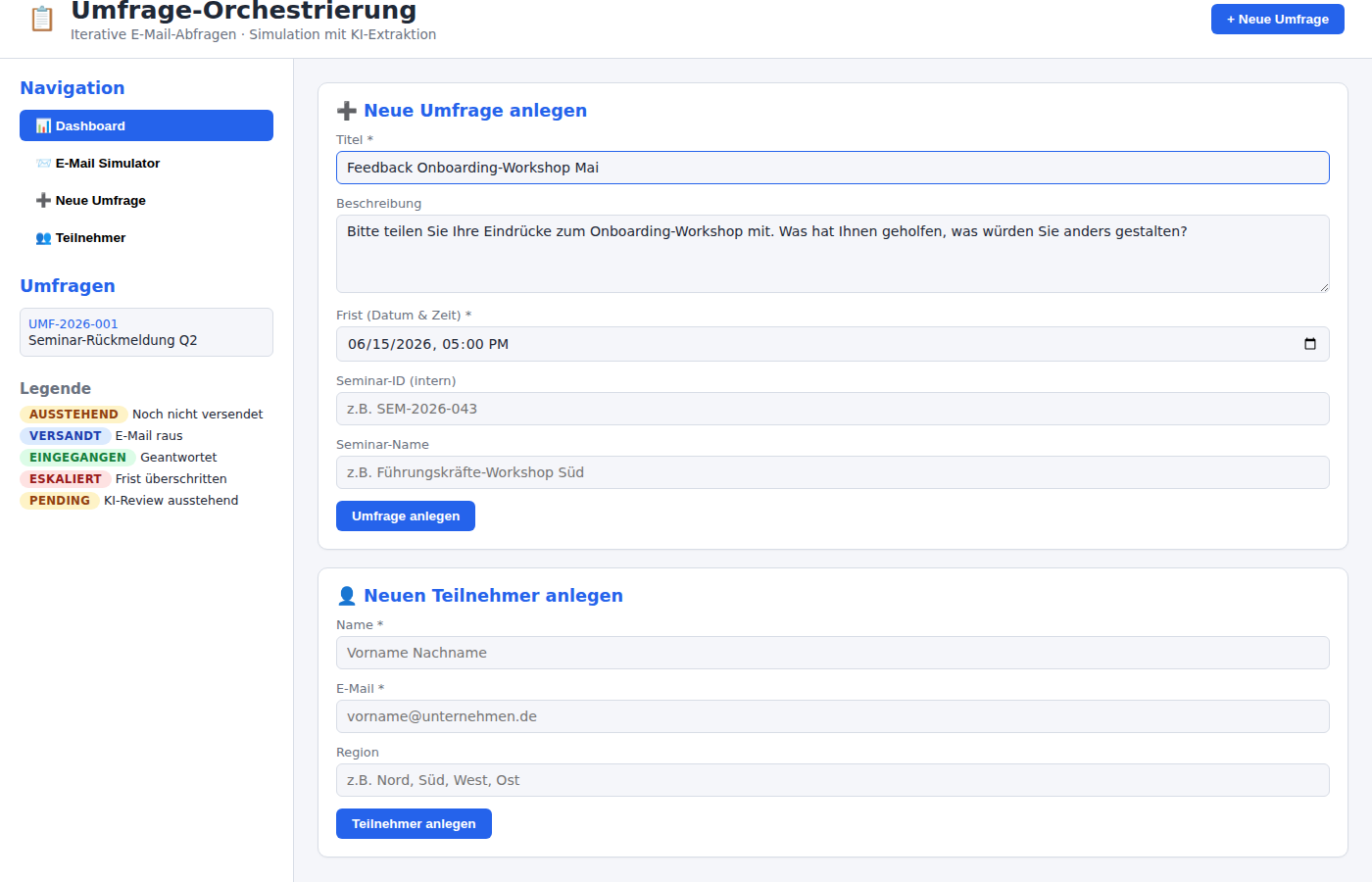

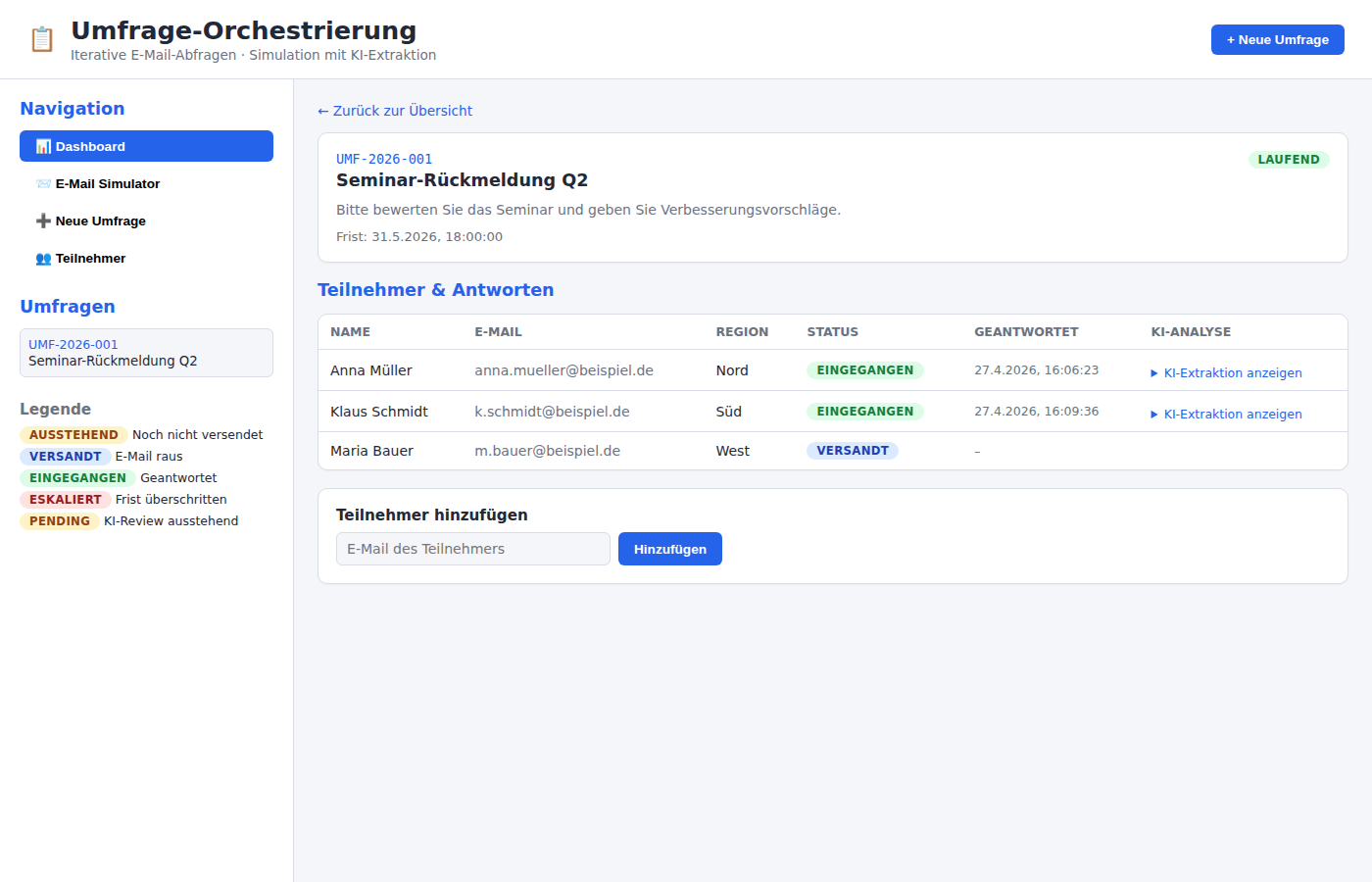

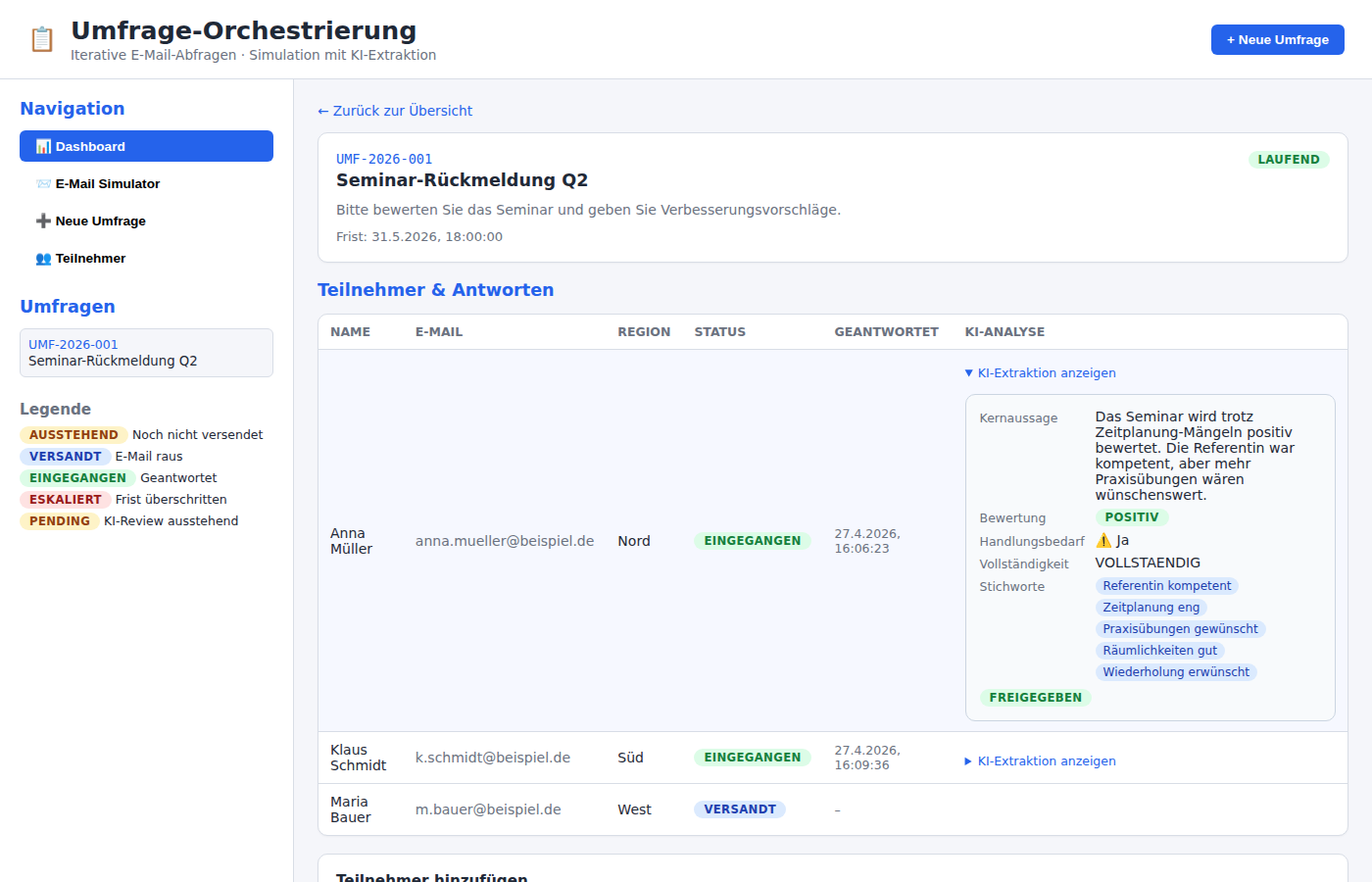

Aufgabenstellung: Iterative Umfragen verschicken, Antworten frei

formuliert empfangen, daraus strukturierte Daten gewinnen, einen

Menschen entscheiden lassen – und überfällige Fälle eskalieren.

Klingt nach einem ausgewachsenen Outlook-Connector mit allem Drum

und Dran.

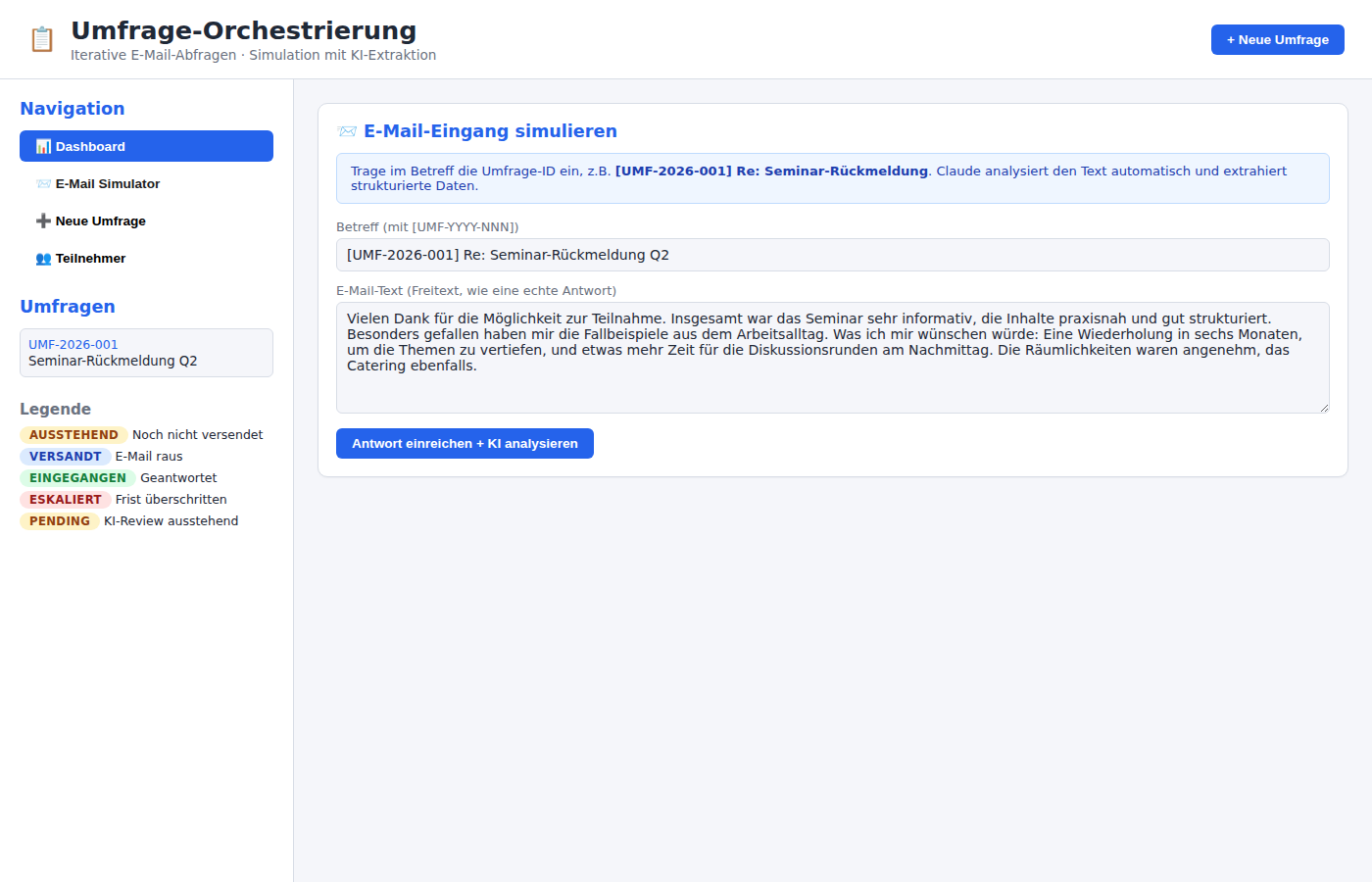

Mich hat aber etwas anderes interessiert: Welcher Teil der

Wertschöpfung ist eigentlich neu? Nicht das Versenden – das kann

jedes Mailprogramm. Sondern das Verstehen der Antworten.

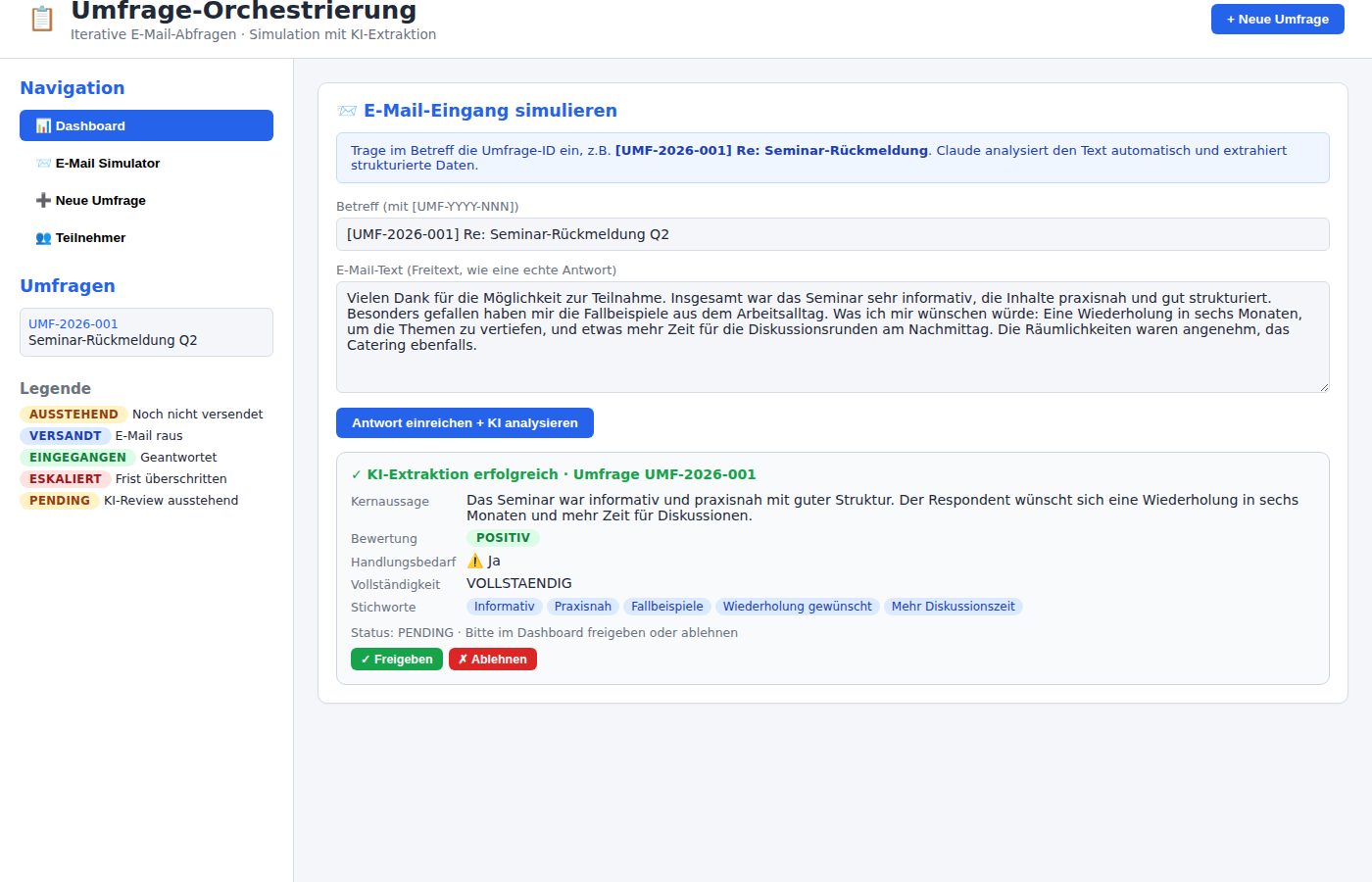

Also habe ich den E-Mail-Teil komplett simuliert (Versand =

Status-Update, Posteingang = Browser-Formular) und den

KI-Auswertungs-Teil echt gebaut: Jede simulierte

Antwort geht durch einen echten Claude-API-Call, der daraus

Kernaussage, Bewertung, Handlungsbedarf und Stichworte extrahiert.

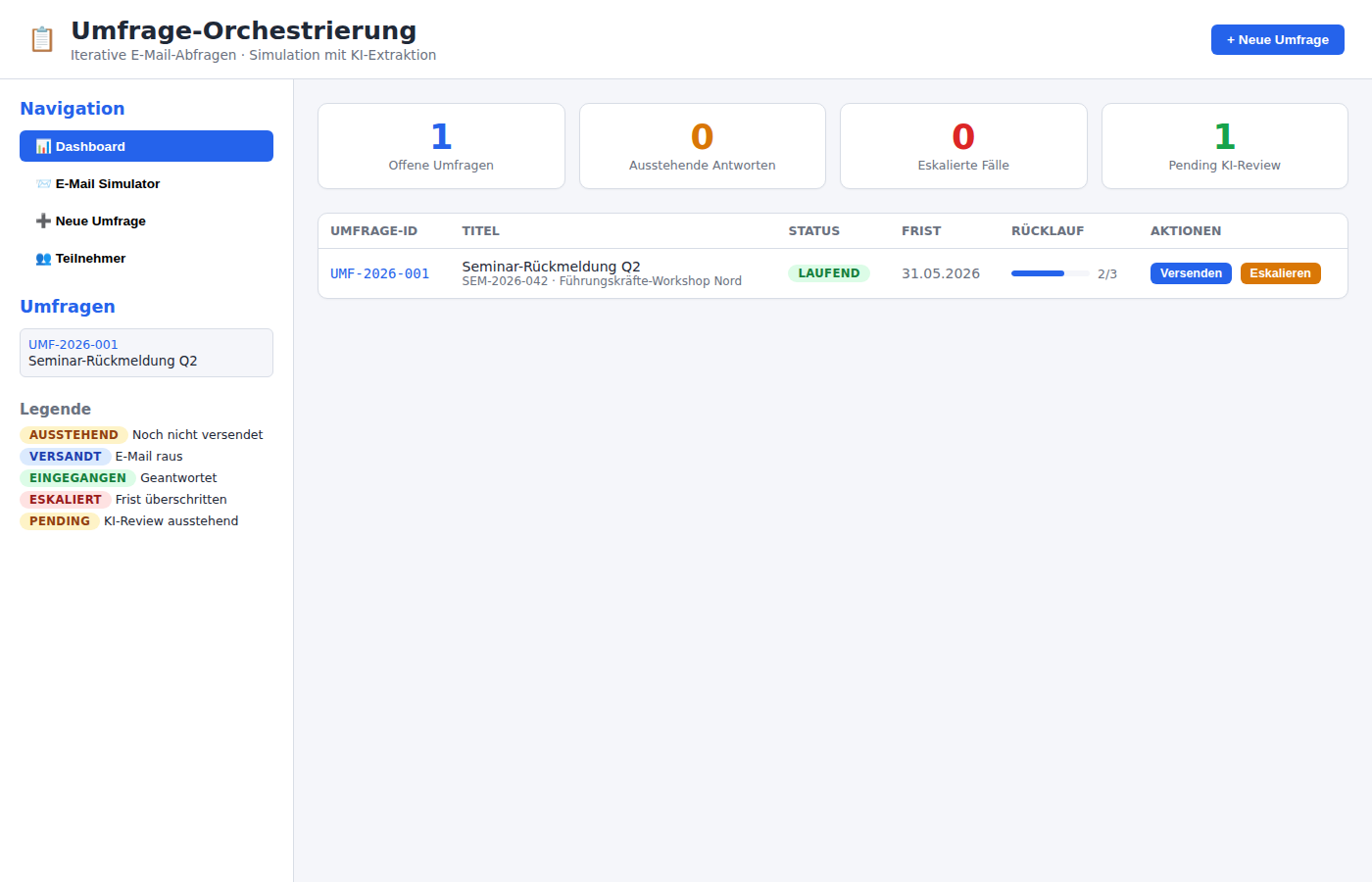

Das Ergebnis ist ein Prototyp, der in zehn Minuten den kompletten

Workflow demonstriert – und falls jemals ein echter Mail-Connector

rangedockt werden soll, ist das nur eine zusätzliche Eingangsroute.

Die eigentliche Logik dahinter bleibt unverändert.